Только 14% вендоров оперативно исправляют найденные ИБ-исследователями уязвимости — Positive Technologies

Эксперты Positive Technologies проанализировали собственный опыт взаимодействия с вендорами в области раскрытия уязвимостей, сообщает компания в пятницу. Так, в 2022–2023 годах 57% вендоров оперативно отвечали исследователям компании, при этом только...

Эксперты Positive Technologies проанализировали собственный опыт взаимодействия с вендорами в области раскрытия уязвимостей, сообщает компания в пятницу.

Так, в 2022–2023 годах 57% вендоров оперативно отвечали исследователям компании, при этом только 14% всех производителей программного обеспечения выпускали обновления в оптимально короткие сроки.

Впервые обнаруженные недостатки безопасности, о которых производитель ПО не знает и для которых еще не существует исправлений, называются уязвимостями нулевого дня. Как только вендор узнает о таком недостатке, становится крайне важно своевременно выпустить исправление, поскольку задержки позволяют злоумышленникам все чаще эксплуатировать такие уязвимости в своих атаках.

Число обнаруженных уязвимостей постоянно растет: в 2023 году их количество (28 902) превысило показатели предыдущих двух лет на 42% и 14% соответственно. Кроме этого, каждый взлом и утечка обходятся бизнесу все дороже: средняя стоимость утечки, по данным IBM, за последние три года выросла на 15%, достигнув 4,45 млн долларов США. В связи с этим особое значение для укрепления защиты приобретает построение доверительных и прозрачных отношений между поставщиками ПО и исследователями ИБ.

Промедление в ответственном раскрытии информации об уязвимостях чревато и ростом числа атак на цепочки поставок: за первые три квартала 2023 года количество инцидентов, вызванных атаками подобного типа, выросло в два раза по сравнению с показателями за весь 2022 год.

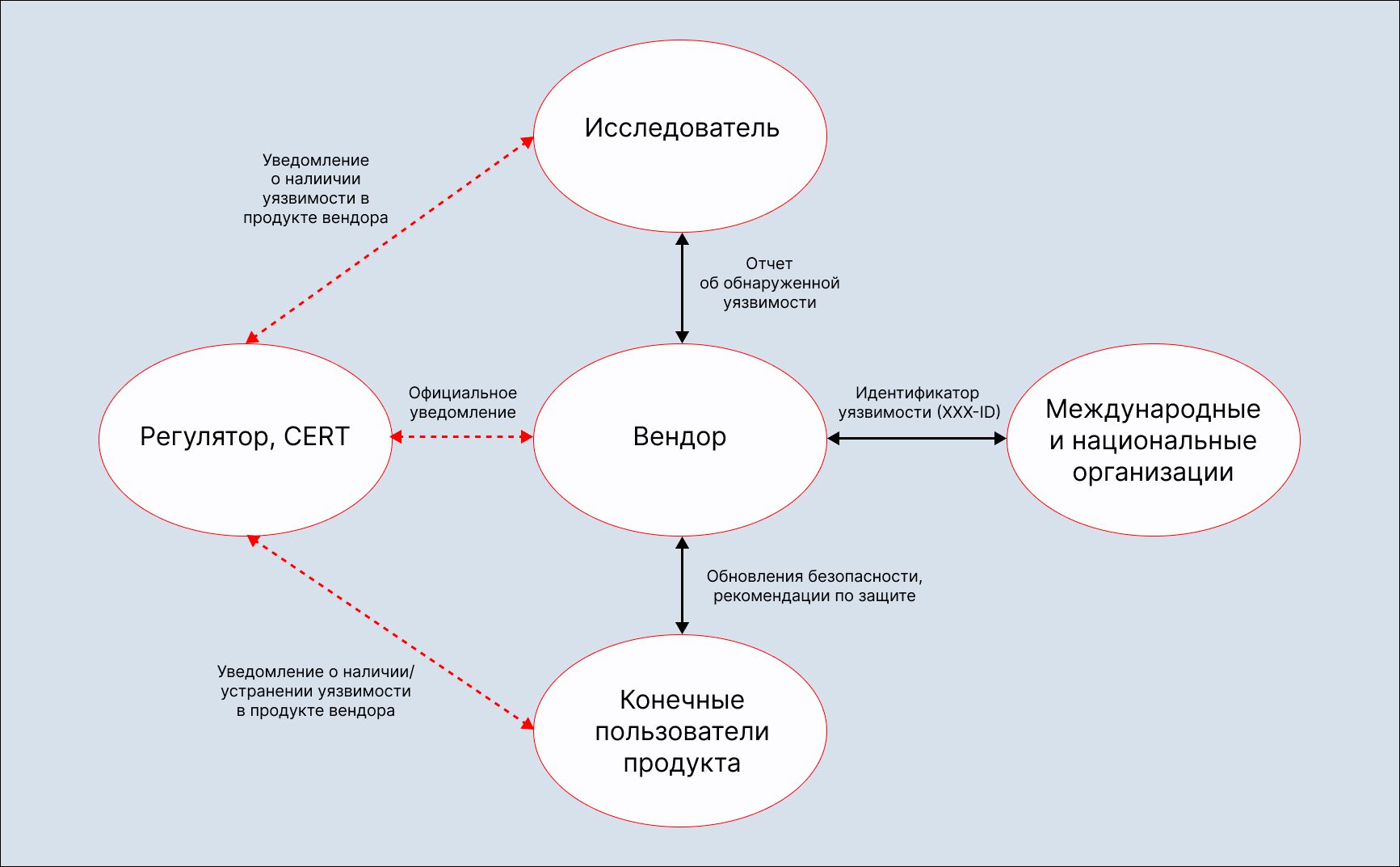

Positive Technologies придерживается принципов координированного раскрытия в случае обнаружения уязвимостей в продуктах вендоров. При таком формате ответственного разглашения в процессе участвуют не только исследователи и производитель ПО, но и регуляторы и организации, которые выступают посредниками во взаимодействии с поставщиками, говорится в сообщении.

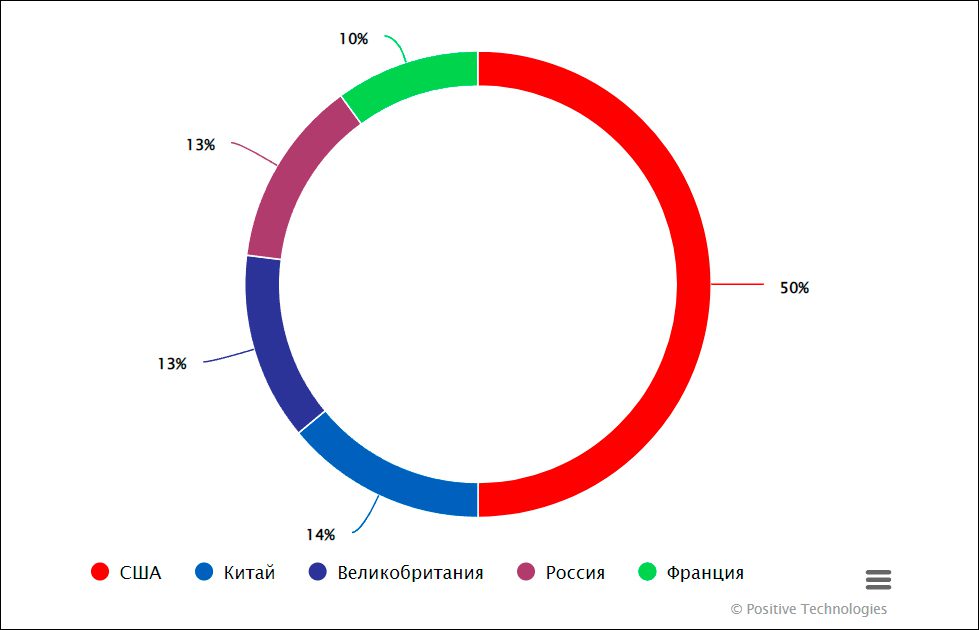

«Исследователи Positive Technologies из команды PT SWARM за 2022 и 2023 годы выявили более 250 уязвимостей (70% из которых — высокого и критического уровня опасности) в программном и аппаратном обеспечении 84 вендоров. При этом мы сталкиваемся с производителями ПО совершенно разного уровня зрелости. Только у каждого четвертого из них на сайте есть контакты для связи на такой случай и хоть какая-то политика ответственного разглашения. Мы призываем вендоров к выстраиванию прозрачного и взаимовыгодного сотрудничества со специалистами кибербезопасности, потому что только сообща можно своевременно выявлять и исправлять уязвимости ПО, противостоять натиску киберпреступности в интересах всех сторон. Ответственные компании прежде всего сами выигрывают от такого сотрудничества: повышают уровень защищенности своих решений, создают положительный имидж, привлекают новых клиентов и укрепляют конкурентоспособность на рынке», — отметил Федор Чунижеков, старший аналитик исследовательской группы Positive Technologies.

Основные проблемы при реализации принципов ответственного разглашения — недостаточная структурированность процессов взаимодействия вендоров с исследователями, а также непостоянство и задержки в отклике на сообщения о найденных уязвимостях. Специалисты Positive Technologies считают, что оптимальное время ответа вендора составляет от одного дня до недели: в такие сроки исследователям компании смогли ответить 57% вендоров. Доля вендоров, справившихся с оперативным реагированием и выпуском обновлений в наиболее желательный интервал, от одного дня до двух недель, составила всего 14%, а почти половина из них (49%) выпустила исправления в течение трех месяцев.

Эксперты компании рекомендуют вендорам придерживаться профессионального подхода: следовать политике ответственного разглашения, доверять исследователям безопасности и поддерживать с ними активную коммуникацию, информируя о каналах связи. Кроме того, специалисты советуют производителям ПО выпускать обновления безопасности и сообщать об этом в кратчайшие сроки, достойным образом поощрять исследователей за нахождение уязвимостей, чтобы мотивировать их к продолжению эффективного сотрудничества.

Компаниям-пользователям ПО в свою очередь рекомендуется выстроить процесс управления уязвимостями, используя системы, предоставляющие информацию о трендовых уязвимостях (которые важно устранять в первую очередь). Для обнаружения уязвимостей нулевого дня в продуктах рекомендуем использовать статический и динамический анализаторы кода приложений. А также выстраивать безопасную разработку, которая позволит устранять уязвимости на ранних этапах жизненного цикла.